Ciberseguridad

Disponible un nuevo whitepaper de iBombShell

Hemos liberado un nuevo whitepaper sobre iBombShell, la nueva herramienta que ha salido del departamento de Ideas Locas de CDO, conjuntamente con el Laboratorio de Innovación de ElevenPaths. La irrupción de PowerShell en la post-explotación de los procesos de pentesting es importante. Su flexibilidad, sus posibilidades y su potencia hacen de la línea de comandos de Microsoft una herramienta muy eficaz a la hora de aprovechar la post-explotación. En algunos escenarios, la no posibilidad de contar con herramientas de pentesting o no poder instalarlas hace que PowerShell cobre una mayor relevancia. ¿Qué es iBombShell? Es una shell de pentesting remoto que se carga dinámicamente en memoria poniendo miles de posibilidades al alcance del pentester. En este artículo se puede comprender los modos de funcionamiento y qué es iBombShell. Os dejamos una serie de vídeos sobre el funcionamiento de iBombShell y sus posibilidades: Seguiremos actualizando y manteniendo la herramienta. Esperamos que hagáis fork y que nos ayudéis con el proyecto mejorando las posibilidades de la herramienta. Pensamos en ella como una herramienta colaborativa, por lo que cualquier aportación y mejora es bienvenida.

8 de agosto de 2018

Ciberseguridad

FaaS: Técnicas de pentester

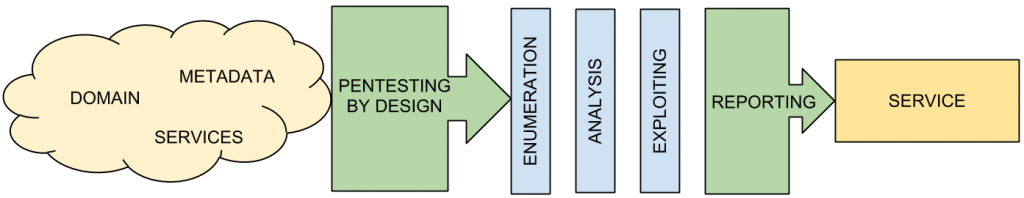

FaaS (Foca as a Service) es un servicio pensado, diseñado e implementado con el fin de simular y automatizar el pensamiento de un pentester. La intención de FaaS será la de realizar tareas de manera inteligente, buscando el comportamiento adecuado ante las posibles pruebas de auditoría que se irán realizando continuamente. En el instante en que FaaS detecte una situación extraña, vulnerabilidad o error de configuración, lanzará sus acciones con el objetivo de obtener el máximo provecho de cada evidencia, como lo haría un pentester. Identificación Se definen estrategias orientadas a la determinación de los aspectos críticos para una empresa que sean accesibles desde el exterior. Aunque se podría determinar esta búsqueda manualmente, será posible iniciar la evaluación automáticamente con solo proporcionar el nombre de los dominios que posee la empresa. Configuración Una vez determinados los aspectos que marcan el inicio de la evaluación de seguridad, será posible configurar el proceso completo. Se puede elegir entre qué tipo de clases de análisis serán utilizados para realizar la evaluación. La configuración predeterminada permite al cliente utilizar todas las acciones que un pentester experto recomienda para llevar a cabo el modelo Pentesting by Design, sin embargo se proporciona la posibilidad al cliente de utilizar las clases que él crea conveniente, pudiendo editar la configuración del proceso. Características: El punto de partida El punto de partida, como se ha mencionado anteriormente, es el dominio o dominios de la organización a auditar. Otros puntos de partida interesantes son los metadatos que existen en los documentos públicos y los servicios que las organizaciones disponen en Internet accesibles a cualquier usuario. Tras utilizar alguna de las tres vías de partida que tiene el servicio se obtendrá un gran volumen de datos. Estos serán almacenados para su posterior análisis y explotación en el proceso de pentesting. El sistema generará tareas que auditarán y evaluarán la seguridad de todos los recursos encontrados en Internet pertenecientes a la organización propietaria del dominio. Las fases que el sistema recorre son las siguientes: Enumeración de objetos proporcionando un mapa de la organización. Análisis de la información pública buscando vulnerabilidades o configuraciones erróneas. Explotación de vulnerabilidades para la verificación de fallos de seguridad en los recursos públicos. Reporte de información sobre vulnerabilidades reconocidas en el proceso, informe de recomendaciones sobre malas configuraciones o políticas erróneas y creación de mapa de activos con el fin de detectar propiedades que poseen las organizaciones. El sistema transforma las pruebas en información que le es útil al cliente y puede utilizar para la toma de decisiones el entorno al modelo de seguridad que rige la empresa u organización. Se detalla la vulnerabilidad y la recomendación de seguridad, mediante el uso de un diccionario de vulnerabilidades. También se notifica al usuario cuando las auditorías se encuentran completadas.

5 de julio de 2013

Ciberseguridad

FaaS: Visión global de Pentesting by Design

La idea que tenemos sobre seguridad es diferente sobre lo que históricamente las organizaciones han ido utilizando. ¿Realmente es lo que necesitaban? Pensamos que un sistema continuo de pentesting proporciona a la organización una revisión al día de como se encuentra su infraestructura. Algo hay claro y es que la seguridad cambia diariamente por lo que las revisiones de seguridad cada 'equis' meses puede no ser una buena solución. Nuestra primera medida, bajo el modo Pentesting by Design, se denomina FaaS, FOCA As A Service . ¿Qué es FaaS ? Es un sistema capaz de enumerar, analizar y explotar los activos de una organización con el fin de encontrar agujeros de seguridad que podrían ser explotados por otros usuarios con fines maliciosos, provocando pérdidas a la organización. Es la evolución natural de la aplicación FOCA, Fingerprinting Organizations with Collected Archives. En la siguiente imagen se puede observar un esquema del modelo y lo que FaaS representa y es capaz de realizar. Figura 1: Esquema del modelo El punto de partida de nuestro sistema son tres valores principales que toda empresa u organización dispone en Internet, de manera explícita o implícita por desconocimiento. Los valores son los siguientes: Dominio. Los dominios son la cara visible y un activo importante en la imagen de una organización o empresa. FaaS realizará un estudio sobre los dominios públicos y obtendrá información sobre ellos, enumerándolos de tal manera que podrá realizar un proceso de pentesting sobre los activos a partir de los dominios públicos. Metadatos. Los documentos publicados en la web por las organizaciones pueden llevar consigo información interesante para inferir datos sobre como se organiza la empresa, nombres de usuarios, mails, versiones de software y otros datos de interés que pueden ser utilizados en contra de la organización, por ejemplo para llevar a cabo un APT, Advanced Persistent Threat. Servicios. FaaS encontrará los servicios públicos de una organización y realizará acciones para evaluar la seguridad de éstos. Todo servicio público es un punto crítico de una organización, ya que una mala configuración o una aplicación desactualizada puede provocar una intrusión y pérdida o daño en los activos de la organización. El sistema proporciona una serie de módulos con los que FaaS organiza toda la información recogida y evaluada con las pruebas de análisis y explotación de recursos. El módulo de reporting es imprescindible para que los usuarios puedan entender todo lo realizado sobre sus activos. FaaS prioriza la notificación de vulnerabilidades y recomendaciones de seguridad en configuraciones catalogadas como erróneas, además de enumerar y mostrar los activos que contiene una organización. Figura 2: Módulos de FaaS

24 de junio de 2013

Descubre más sobre nosotros

-

El Ayuntamiento de Burriana ahora gestiona su alumbrado público de una forma mucho más eficiente. 💡 Más de 6.300 puntos de luz están conectados con NB-IoT, lo que permite controlar cada luminaria en remoto, ver su estado en tiempo real y adelantarse a posibles incidencias.

24 DE MARZO, 2026

-

🙌 ¡Así vivimos “Universo 365”! Una mañana para compartir cómo las empresas están combinando estrategia y tecnología, con casos reales y experiencias de clientes.

23 DE MARZO, 2026

-

🏆 Gartner nos vuelve a situar como líderes en redes privadas 4G y 5G en su Magic Quadrant. Este reconocimiento refleja una propuesta que combina redes dedicadas y modelos híbridos, pensados para adaptarse a distintos entornos y necesidades.

24 DE MARZO, 2026

Cloud Híbrida

Cloud Híbrida Ciberseguridad

Ciberseguridad AI & Data

AI & Data IoT y Conectividad

IoT y Conectividad Business Applications

Business Applications Intelligent Workplace

Intelligent Workplace Consultoría y Servicios Profesionales

Consultoría y Servicios Profesionales Pequeña y Mediana Empresa

Pequeña y Mediana Empresa Sanidad y Social

Sanidad y Social Industria

Industria Retail

Retail Turismo y Ocio

Turismo y Ocio Transporte y Logística

Transporte y Logística Energía y Utilities

Energía y Utilities Banca y Finanzas

Banca y Finanzas Ciudades Inteligentes

Ciudades Inteligentes Sector Público

Sector Público