El negocio de las "FakeApps" y el malware en Google Play (VII): Cómo llegan a las víctimas

Los atacantes necesitan posicionar las aplicaciones en Google Play "lo más alto posible" al igual que en en cualquier buscador. Por tanto, el SEO clásico y el menos convencional (el conocido como black SEO) también son técnicas válidas (aunque quizás menos estudiadas) en el market. Desde el punto de vista del atacante, es imprescindible aparecer en las búsquedas o apps relacionadas, para cazar al usuario despistado y ocasional. De esta forma las aplicaciones aparecerán muy cerca de la aplicación que desean suplantar, y los usuarios la descargarán más. Cada instalación, supone algunos céntimos en publicidad.

Para conseguirlo, existen varias técnicas, basadas principalmente en la experiencia de cada desarrollador, puesto que no está documentada ninguna técnica que ofrezca mejores resultados. La verdadera popularidad alcanzada a través del mérito de la aplicación es la mejor, pero los atacantes manejan tiempos de semanas en el mejor de los casos, y no pueden esperar a que una app de mala calidad o que no es más que adware, se posicione en ese tiempo. Lo más habitual es aprovechar el nombre de aplicación que se quiere suplantar o con la que se quiere confundir además del texto explicación. La descripción de cada aplicación (el lugar donde se expone en qué consiste la app y las mejoras que incluye) permiten introducir cualquier tipo de texto. En él, los atacantes escriben todas las palabras que creen oportunas para que las víctimas lleguen a ellas. En este sentido, es muy parecido a las técnicas usadas con las páginas HTML y las keywords.

Este es un ejemplo habitual que puede ocurrir en una descripción de Google Play. Una redacción llena de palabras sin sentido, que intenta que la app falsa aparezca cuando se buscan cualquiera de estas palabras.

Este es un ejemplo habitual que puede ocurrir en una descripción de Google Play. Una redacción llena de palabras sin sentido, que intenta que la app falsa aparezca cuando se buscan cualquiera de estas palabras.

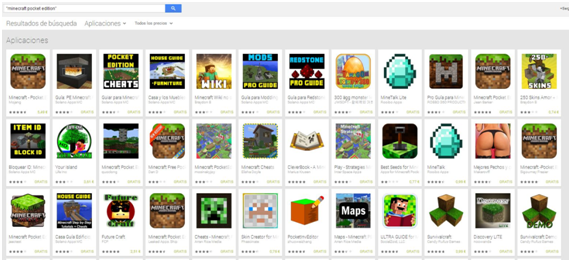

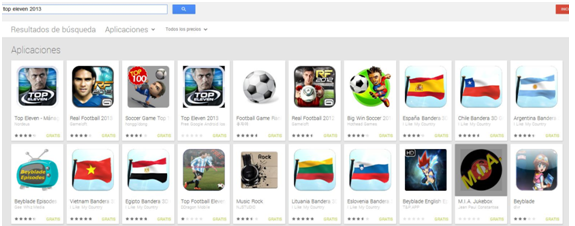

Google permite este tipo de descripciones caóticas y sin sentido. Se ha dado la situación en las que la aplicación falsa aparece sospechosamente "cerca" de la real, invitando a la confusión. Mostramos con imágenes, a continuación, algunos ejemplos de resultados de búsquedas.

En esta imagen observamos hasta cuatro Minecraft falsos en las primeras posiciones de búsqueda

En esta imagen observamos hasta cuatro Minecraft falsos en las primeras posiciones de búsqueda

El falso Top Eleven aparece en cuarta posición

El falso Top Eleven aparece en cuarta posición

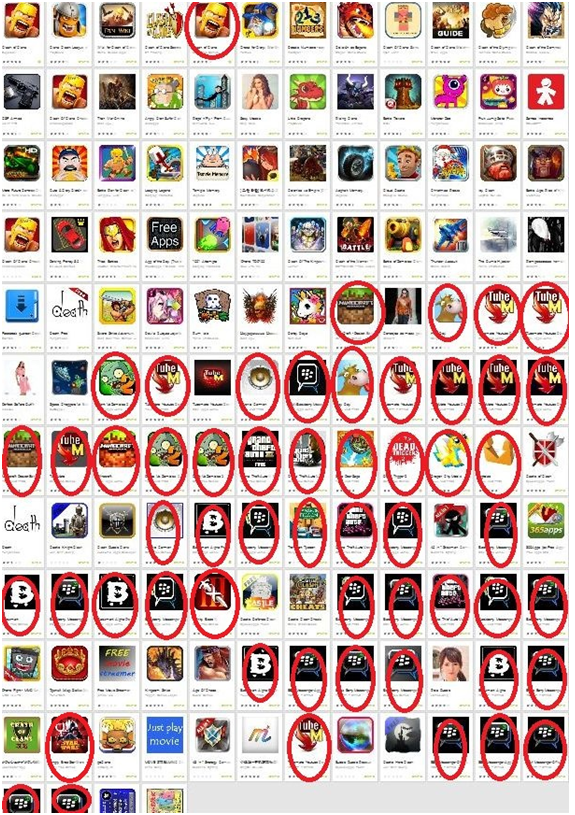

Si los grupos actúan a la vez, la búsqueda puede mostrar muchas apps falsas. Esta es una imagen tomada a principios de octubre de 2013 (un día especialmente complicado con muchas aplicaciones falsas), en el que una búsqueda del juego "Clash of clans" devolvía lo siguiente (las apps falsas están rodeadas con un círculo rojo).

En rojo, las apps con iconos idénticos a otras, pero totalmente falsas que contienen adware o malware

En rojo, las apps con iconos idénticos a otras, pero totalmente falsas que contienen adware o malware

Desde diciembre de 2013, esta situación ya no se da de forma tan vistosa. Google Play modificó sus políticas, e impidió que dos aplicaciones compartiesen iconos sospechosamente parecidos. Igualmente, impedía el uso de un nombre exactamente igual a una app ya en el Store. Desde entonces, esta "contaminación" es mucho menos común, pero se han llegado a niveles preocupantes hasta al año pasado.

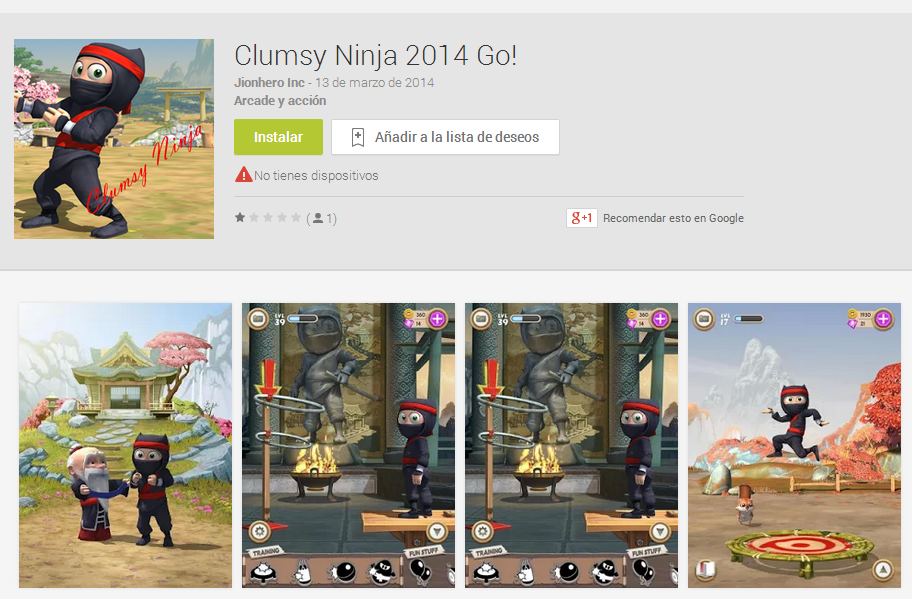

Esto no significa que desde 2014 no existan FakeApps, sino que los atacantes han modificado sus hábitos. Ahora deben utilizar iconos de app más sutiles, o añadir palabras a los nombres originales para sortear las restricciones de Google.

FakeApp de Clumsy Ninja, cuando todavía no estaba disponible para Android

FakeApp de Clumsy Ninja, cuando todavía no estaba disponible para Android

En resumen, la forma de llegar a las víctimas se basa en una buen parte de ingeniería social, y bastante de black SEO.

* El negocio de las "FakeApps" y el malware en Google Play (I): Introducción

* El negocio de las "FakeApps" y el malware en Google Play (II): Tipos de "fakes"

* El negocio de las "FakeApps" y el malware en Google Play (III): Estrategias

* El negocio de las "FakeApps" y el malware en Google Play (IV): Política y rentabilidad

* El negocio de las "FakeApps" y el malware en Google Play (V): Limpieza automática

* El negocio de las "FakeApps" y el malware en Google Play (VI): Limpieza "manual"

* El negocio de las "FakeApps" y el malware en Google Play (VII): Cómo llegan a las víctimas

* El negocio de las "FakeApps" y el malware en Google Play (VIII): Permisos en las apps

* El negocio de las "FakeApps" y el malware en Google Play (IX): ¿Qué hacen y cómo se programan las apps?

Cloud Híbrida

Cloud Híbrida Ciberseguridad

Ciberseguridad AI & Data

AI & Data IoT y Conectividad

IoT y Conectividad Business Applications

Business Applications Intelligent Workplace

Intelligent Workplace Consultoría y Servicios Profesionales

Consultoría y Servicios Profesionales Pequeña y Mediana Empresa

Pequeña y Mediana Empresa Sanidad y Social

Sanidad y Social Industria

Industria Retail

Retail Turismo y Ocio

Turismo y Ocio Transporte y Logística

Transporte y Logística Energía y Utilities

Energía y Utilities Banca y Finanzas

Banca y Finanzas Ciudades Inteligentes

Ciudades Inteligentes Sector Público

Sector Público