Ciberseguridad OT: confianza cero

ÍNDICE

- Introducción

- Un largo camino: el reto de implantar Zero Trust en OT

- Viejos estándares, nuevos modelos: la evolución del modelo Purdue

- Más que una guía de recomendaciones

1. Introducción

Nadie se extrañará si decimos que el mundo no afronta precisamente su momento más tranquilo y pacífico de la historia. Las tensiones internacionales abarcan consumo, mercados, geografía, materias primas, tecnología…. La Ciberseguridad no es ajena a esto y los grandes actores globales lo saben.

Con este escenario, comienza a ser crítico actualizar, mejorar e insistir en estrategias que refuercen la Ciberseguridad en todas sus dimensiones.

En este sentido, el Departamento de Guerra (DoW) de los Estados Unidos, antiguo Departamento de Defensa (DoD) trabajó durante 2025 en reforzar la Ciberseguridad implementando de manera general una estrategia centrada en políticas de Zero Trust (DTM-25-003). Como parte de esta estrategia, el 18 de noviembre se publicó una guía para definir la política de Zero Trust en ámbitos OT.

Lógicamente, la guía Zero Trust for Operational Technology, de 28 páginas, se apoya en los cimientos creados por la estrategia comentada anteriormente y en otros, como el marco de referencia en Ciberseguridad publicado por el propio DoD en 2023 y en la Guía para la seguridad de OT publicada por el NIST, NIST SP 800-82.

Si las guías del NIST, o de la CISA, merecen ser leídas y tenidas en cuenta por el ecosistema de la Ciberseguridad a nivel mundial, cuando los militares entran en juego… el interés despega.

2. Un largo camino

Zero Trust no es una estrategia más. Es un cambio de paradigma respecto a la manera de concebir el acceso. No se trata de una “lista negra”. Ni siquiera de una “lista blanca”. Se trata de desconfiar por defecto de cualquier actividad incapaz de justificarse. Esto conlleva riesgos que en el ecosistema IT se han ido mitigando con sumo cuidado, llevando la adopción del Zero Trust por buen camino.

Sin embargo, el ecosistema OT es diferente. En un mundo en el que, y esto ya lo he dicho en otros artículos y charlas, el “si funciona, no lo toques” es más viejo que la informática (y ya son años) adoptar un cambio de paradigma que conlleva una gestión de riesgos elevada desde el punto de vista operativo genera rechazo, sudores fríos y una desconfianza difíciles de eliminar.

Y este punto, el de la adopción particularizada para OT, es uno de los primeros tenidos en cuenta en el documento que estamos analizando. Se reconoce que se presenta un conjunto de actividades e impactos, en referencia a la política Zero Trust, revisados para facilitar la implantación de ésta en entornos OT y que esta información tiene en cuenta las distintas aproximaciones de estos entornos y sus necesidades.

Zero Trust en OT supone un cambio de paradigma.

No en vano, los principios básicos (cita el documento: autenticación fuerte, segmentación de red y monitorización de amenazas) son aplicables a este entorno, pero requieren una aproximación muy medida, porque las restricciones del ámbito operativo tienden a no dar segundas oportunidades.

3. Viejos estándares, nuevos modelos

Si bien es cierto que la implementación de Zero Trust en entornos OT requiere una adaptación, también parece necesario adaptar viejos estándares de este entorno a esta política. El DoW propone adaptar estos marcos para que la implementación resulte más sencilla. El razonamiento está claro: las arquitecturas típicas basadas en modelos en capas tienen límites claros entre ellas. Las medidas relacionadas con la política de Zero Trust son mucho más dinámicas y chocarían en arquitecturas tan compactas y bien definidas (herencia clara del propio ecosistema al que se refieren).

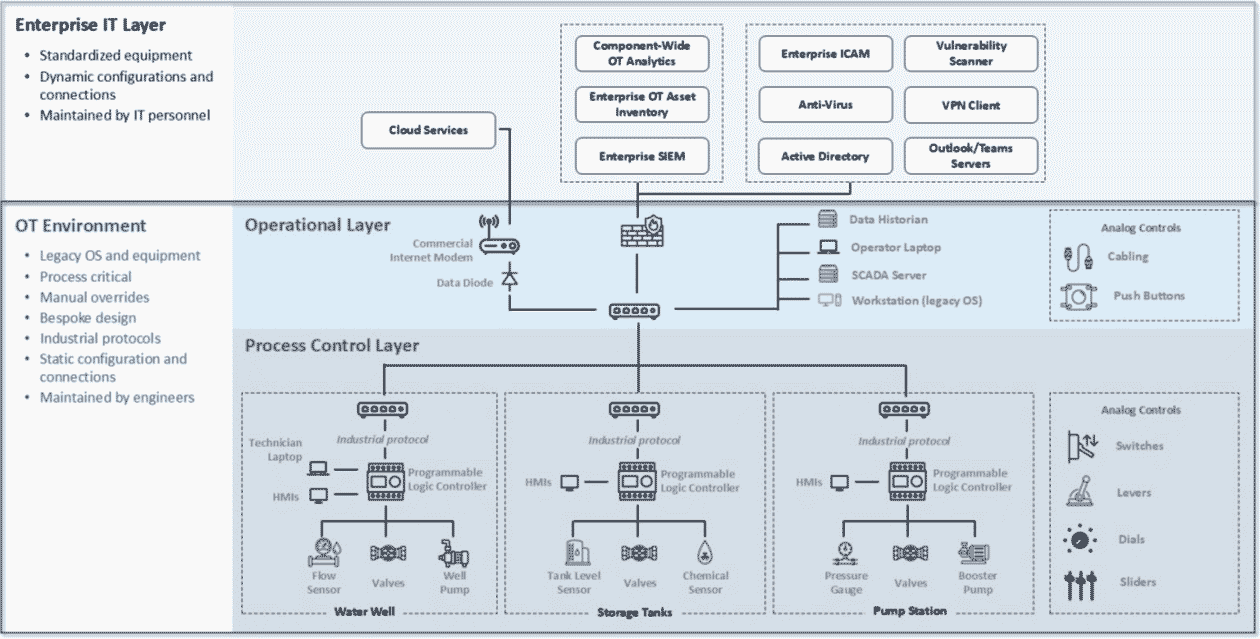

En ese aspecto, propone tomar nuestro querido modelo de Purdue de 5 capas (desde la 0 a la 4) y transformarlo en dos capas: la Capa Operacional y la Capa de Control de Proceso:

- La Capa de Control abarcaría los niveles 0,1 y 2 del modelo Purdue, incluyendo, por lo tanto, instrumentación (sensores, actuadores…), controladores básicos (PLC, RTU…) y la capa de supervisión (HMI o estaciones de ingeniería, por ejemplo)

- La capa Operacional abarcaría los niveles 3 (incluido el 3,5) y 4. También se recogen en esta capa algunos elementos de la capa 2, como lo son las estaciones de trabajo (OWE/OWS). La inclusión de estos elementos de la capa 2 permite difuminar la separación abrupta de la que hablábamos anteriormente en el modelo de capas de Purdue.

Propuesta de nuevas capas e interacción entre ecosistemas IT/OT. Fuente: DoD USA

Propuesta de nuevas capas e interacción entre ecosistemas IT/OT. Fuente: DoD USA

Adaptar el modelo Purdue es clave para aplicar Zero Trust en OT.

4. Más que una guía de recomendaciones

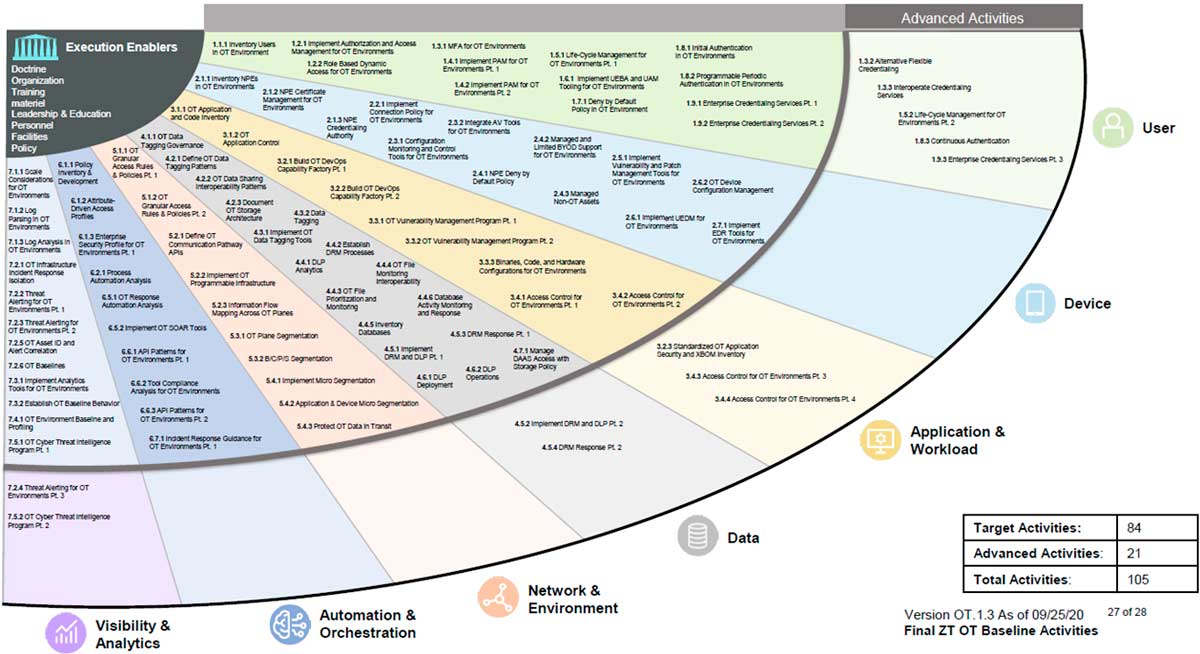

Gran parte del documento se dedica detallar varios “pilares” (y sus actividades) relevantes en la implementación de Zero Trust en el ecosistema OT siguiendo las guías y estándares indicadas antes. Leyéndolas, podemos adivinar dónde quiere hacer hincapié una agencia como esta, algo que merece la pena tener en cuenta. Vamos a comentar sólo algunas, ya que este artículo no pretende ser un análisis exhaustivo del documento.

La guía define pilares concretos para implantar Zero Trust en el ecosistema OT.

4.1 La importancia del dato

En este pilar, el DoW indica la importancia de mantener una monitorización y correlación continuas para una detección activa de ciberamenazas. Se mencionan elementos básicos para la gestión del dato y las alertas sobre la actividad, como los SIEM o los orquestadores. También señala la importancia de realizar acciones de enriquecimiento de los datos y emplear fuentes de información propias OT para la generación de CTI (Cyber Threat Intelligence) de calidad. Aquí nuestro Aristeo puede ayudar…

4.2 Automatización, pero con seguros

También se indica que, pese a la recomendación de automatizar acciones para obtener una respuesta inmediata a las amenazas, es importante contar con el factor humano. En general este tipo de referencias a tener una vía alternativa de actuación, contar con el factor humano durante los procesos automáticos, elementos de revisión y verificación… son una constante en el documento, ya que el factor crítico del ecosistema OT (sobre todo tan crítico como para que el DoW se fije en él) hace fundamental tener medidas de control y recuperación sobre sus procesos. Algo así como la duplicación de sistemas críticos en los aviones.

4.3 Seguridad EoL y para futuras generaciones

Otro aspecto que se indica repetidamente es la importancia de saber qué hacer con dispositivos y componentes al final de su uso (end of life). La razón es que los entornos OT de hoy pueden no parecerse a los entornos de OT de mañana. No sabemos cómo ni cuándo, pero sí sabemos que los elementos de estos entornos serán sustituidos, otros nuevos llegarán y los entornos en sí mismos cambiarán también.

Para el DoW, la política de Zero Trust debe trascender esos cambios. Algo bastante lógico si pensamos en la cantidad de tiempo, dinero y otros recursos que se dedican a implantarla.

4.4 Nada es suficientemente seguro. Nunca

La Ciberseguridad es un concepto dinámico. Hoy es seguro lo que mañana será inseguro. En ese sentido, el DoW recomienda la reevaluación de las medidas implementadas y el ajuste dinámico de los controles y mediciones. De esta forma, el nivel de Ciberseguridad será siempre óptimo (o, al menos, tenderá a ello).

En el documento se citan inventarios, auditorías, simulacros… viejos conocidos en el panorama de la Ciberseguridad.

4.5 La socratización es el camino. Reconociendo los límites del ecosistema OT

Platón, en su “apología de Sócrates” escribió una frase dicha supuestamente por éste durante su defensa en el juicio que lo llevaría a su muerte: "Una vida sin mapa conceptual no merece la pena ser vivida”. Para Sócrates, una vida carente de introspección, autorreflexión y pensamiento crítico era una vida vacía. El conocimiento de los límites propios nos hace más conscientes de cómo somos y nos ayuda a aceptarnos y a mejorar. Eso mismo es lo que pasa en gran medida cuando se analiza la seguridad, en este caso, de los entornos OT.

Aunque lo hayamos dejado para el final, este aspecto es el más importante y por eso se menciona casi desde el principio del documento. En el universo OT rigen otras leyes que no son las del universo IT. Casi vamos a terminar el artículo con una frase con la que casi lo empezamos: si funciona, no lo toques. Dispositivos antiguos, protocolos anteriores a Internet, sistemas tan bien calibrados con el tiempo que se hace casi imposible sustituir piezas (o dispositivos) viejas por otras nuevas…

—Por ejemplo, algo tan básico como el cifrado en algunos casos puede ser una fantasía, ya que va a haber elementos y protocolos de una red OT que no lo acepten. Y no hablemos de contraseñas más allá de un PIN… si es que se permite al menos eso.

Estas partes del ecosistema OT no deben tomarse como excepciones al cumplimiento de las políticas Zero Trust (ni de ninguna otra). Deben aceptarse como partes naturales de estos entornos y, por lo tanto, deben utilizarse técnicas que permitan poner esas partes bajo el paraguas de la Ciberseguridad del siglo XXI.

Para terminar, os dejamos el gráfico en abanico de todas las actividades que se detallan en el documento. No obstante, os recomendamos su lectura completa.

Cloud Híbrida

Cloud Híbrida Ciberseguridad

Ciberseguridad Data & AI

Data & AI IoT y Conectividad

IoT y Conectividad Business Applications

Business Applications Intelligent Workplace

Intelligent Workplace Pequeña y Mediana Empresa

Pequeña y Mediana Empresa Salud

Salud Industria

Industria Retail

Retail Turismo y Ocio

Turismo y Ocio Transporte y Logística

Transporte y Logística Energía y Utilities

Energía y Utilities Banca y Finanzas

Banca y Finanzas Ciudades Inteligentes

Ciudades Inteligentes Sector Público

Sector Público