El CISO estratégico ante el riesgo cuántico: competencias criptográficas y PQC que ya son necesarias

La computación cuántica no es una amenaza de 2035. Es una presión estratégica que los responsables de seguridad deben integrar hoy en su agenda, su equipo y su conversación con el negocio.

Hay un patrón recurrente en la historia de la Ciberseguridad: las amenazas más disruptivas se ignoran sistemáticamente hasta que algún caso ocupa las portadas. El ransomware fue considerado ruido de fondo hasta que paralizó hospitales. La cadena de suministro de software fue un riesgo teórico hasta SolarWinds. La computación cuántica sigue hoy en esa misma zona gris, catalogada como 'problema del futuro' por muchos equipos de seguridad.

El desafío con esta lógica es que la amenaza cuántica no funcionará como el ransomware. No habrá un incidente cero que genere titulares y reactive presupuestos. El daño, en su forma más peligrosa, ya estará hecho antes de que se detecte: los datos cifrados hoy pueden capturarse ahora mismo y descifrarse más adelante, cuando los ordenadores cuánticos sean lo suficientemente potentes. El ataque Harvest Now, Decrypt Later (HNDL) no necesita esperar a la llegada del Q-Day.

La diferencia entre un CISO reactivo y uno estratégico, en materia cuántica, es de entre tres y cinco años de ventaja operativa. Ese plazo se está consumiendo ahora.

Para quienes tienen cargos directivos o responsabilidades de seguridad, surge una interrogante: ¿debería la cuántica considerarse ya como una habilidad esencial en su trayectoria profesional? La respuesta corta es sí.

La respuesta detallada no consiste en convertirse en físico cuántico, sino en adquirir las competencias necesarias para gestionar este riesgo, comunicar al consejo de administración la importancia de iniciar la transición hacia la criptografía poscuántica y liderar ese proceso.

El impacto de la tecnología cuántica en la función del CISO

Actualmente el CISO ya no es solo un guardián técnico. Es un gestor de riesgo corporativo con visión de negocio, un interlocutor del regulador y un agente de cambio cultural. La amenaza cuántica exige que las tres dimensiones de ese rol evolucionen simultáneamente.

Desde el punto de vista técnico, los algoritmos que sustentan prácticamente toda la seguridad de las comunicaciones digitales (RSA, ECC, Diffie-Hellman) son vulnerables al algoritmo de Shor ejecutado sobre un ordenador cuántico suficientemente capaz. El NIST ya ha publicado los primeros estándares de criptografía poscuántica (PQC): ML-KEM, ML-DSA y SLH-DSA. No se trata de una norma futura, sino una vigente que los auditores citarán en los siguientes ciclos.

Y desde el punto de vista estratégico la migración criptoágil, la capacidad de sustituir algoritmos criptográficos sin rediseñar toda la infraestructura, requiere decisiones de arquitectura que se toman hoy con implicaciones sobre contratos de proveedores Cloud, ciclos de vida de hardware HSM y diseño de las API.

Posponer esas decisiones tiene un coste acumulativo.

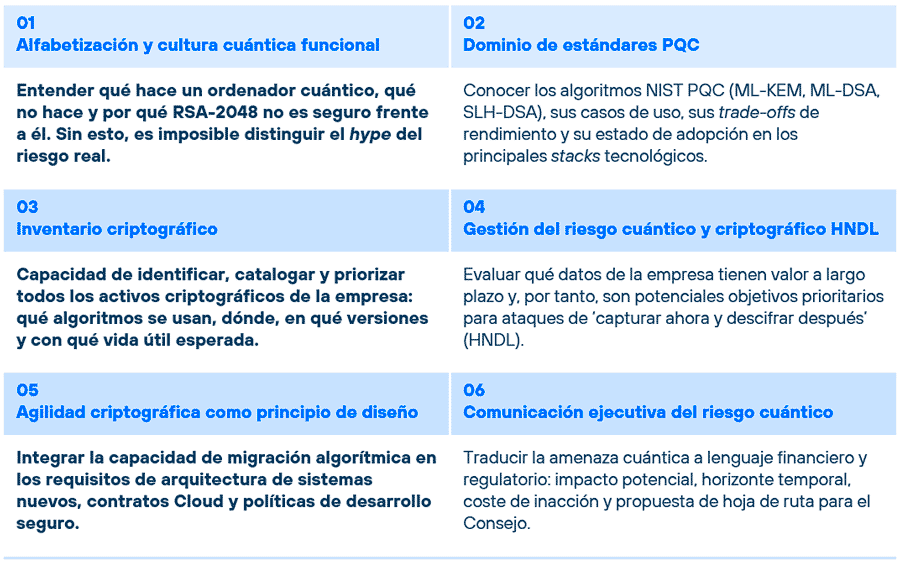

Las seis competencias cuánticas del CISO

Como decimos, no se trata de dominar la mecánica cuántica. Se trata de participar con criterio en decisiones donde la computación cuántica se aborda como un factor de riesgo.

Estas son las seis competencias que ya distinguen a los CISO más avanzados:

Desde el punto de vista regulatorio, NIS2, DORA y el Esquema Nacional de Seguridad en España (ENS) están incorporando directa o indirectamente criterios de resiliencia criptográfica.

Un CISO que no entienda la taxonomía PQC no podrá defender su postura ante una auditoría de seguridad avanzada, ni articular un plan de migración creíble ante el Consejo.

■ Estas competencias no son independientes: el inventario criptográfico respalda la gestión del riesgo y la respuesta ante incidentes; la alfabetización funcional avala la comunicación ejecutiva; y la acriptoagilidad convierte los riesgos en acciones concretas.

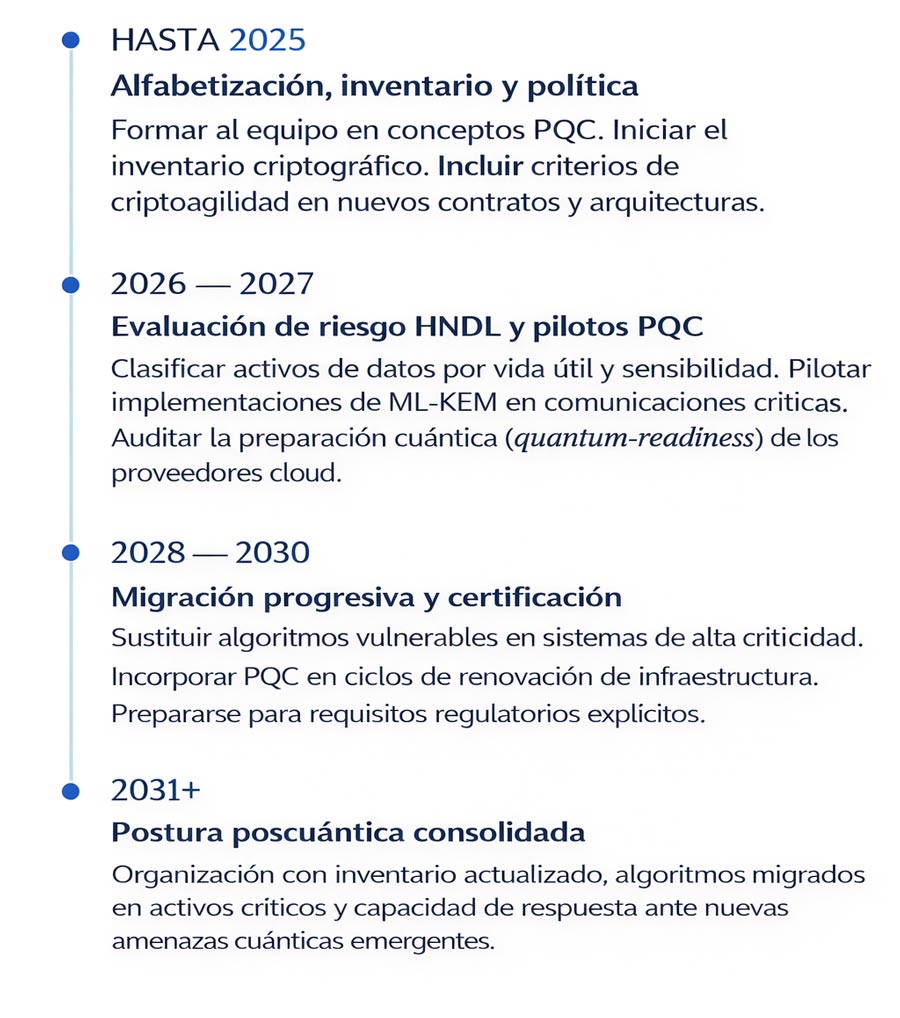

El horizonte temporal: cuándo importa cada competencia

Una objeción frecuente es: si el Q-Day está a cinco, diez o quince años vista, ¿por qué actuar ahora?

La respuesta está en entender que la migración criptográfica no es un evento, es un proceso con una duración mínima de cinco a ocho años en empresas medianas y grandes. Hay que empezar antes de necesitarlo.

El equipo: ¿qué perfil necesita el CISO a su lado?

El CISO no tiene por qué ser el experto cuántico de la empresa. Pero sí tiene que saber qué perfiles contratar o externalizar, y cómo evaluar la calidad de ese conocimiento. En este momento el mercado de talento en seguridad poscuántica es escaso y disperso. Las empresas que estén formando a profesionales internos en PQC hoy tendrán una ventaja competitiva en el mercado de talento de 2027.

Los perfiles más relevantes para construir capacidad cuántica interna son:

- Arquitectos de seguridad con formación en criptografía aplicada.

- Ingenieros de PKI con experiencia en renovación de infraestructura de claves.

- Consultores de GRC y privacidad con especialidades en criptografía y conocimiento de los nuevos marcos regulatorios en materia cuántica: NIST, DORA, NIS2, PCI, ENISA, CCN-CERT en España.

■ La externalización y partnerships con integradores tecnológicos es una estrategia especialmente adecuada para la fase de inventario criptográfico inicial y evaluaciones de riesgo HNDL que requieren metodologías especializadas que pocas empresas tienen todavía.

Cómo llevar la cuántica al Consejo de Administración

Probablemente la competencia más infravalorada es también la más crítica: la capacidad de hacer que el riesgo cuántico sea comprensible y priorizable para un consejo de administración que tiene otras diecisiete prioridades encima de la mesa.

El error habitual es presentar la computación cuántica como un problema técnico. No lo es. Es un problema de continuidad de negocio, de cumplimiento regulatorio y de gestión de activos de información a largo plazo.

Un argumento efectivo para el consejo tiene tres elementos: el horizonte de riesgo realista (no el más alarmista, sino el más documentado), el coste de la inacción frente al coste del programa de migración, y un plan de acción con hitos verificables que no requiere resolver todos los problemas a la vez.

No se trata de que el consejo entienda los qubits. Se trata de que entienda el riesgo sobre sus activos críticos.

El riesgo de esperar

La inercia corporativa es el mayor aliado de la amenaza cuántica. Los ciclos de renovación de infraestructura, los tiempos de migración de sistemas legacy, heredados, la formación de equipos, la negociación con proveedores… todo lleva más tiempo del esperado. Las empresas que inicien su programa de transición cuántica en 2027 irán contra el reloj regulatorio y tecnológico.

El CISO que desarrolle hoy las competencias cuánticas no como especialización exótica, sino como extensión natural de su función de gestión de riesgo estará mejor posicionado para liderar esa transición cuando la presión externa llegue. Y llegará.

■ Te invitamos a descargar nuestra guía de Preparación estratégica para la Criptografía Poscuántica e iniciar cuanto antes la transición hacia una infraestructura criptográfica resiliente y preparada para la era cuántica.

■ Te invitamos a descargar nuestra guía de Preparación estratégica para la Criptografía Poscuántica e iniciar cuanto antes la transición hacia una infraestructura criptográfica resiliente y preparada para la era cuántica.

Un enfoque basado en la criptoagilidad permite adaptar los sistemas ante nuevas amenazas sin comprometer la operativa actual.

______

Cloud Híbrida

Cloud Híbrida Ciberseguridad

Ciberseguridad Data & AI

Data & AI IoT y Conectividad

IoT y Conectividad Business Applications

Business Applications Intelligent Workplace

Intelligent Workplace Pequeña y Mediana Empresa

Pequeña y Mediana Empresa Salud

Salud Industria

Industria Retail

Retail Turismo y Ocio

Turismo y Ocio Transporte y Logística

Transporte y Logística Energía y Utilities

Energía y Utilities Banca y Finanzas

Banca y Finanzas Ciudades Inteligentes

Ciudades Inteligentes Sector Público

Sector Público