Cuenta atrás cuántica: los datos que se roban hoy se podrán descifrar mañana

Imaginemos un escenario en que un actor malicioso intercepta o almacena grandes cantidades de datos cifrados secretos comerciales, inteligencia corporativa y militar o registros financieros, sin que exista forma inmediata de descifrarlos. Por el momento, los datos estarían a salvo. Pero, ¿qué sucedería en la próxima década cuando los ordenadores cuánticos alcancen la capacidad de descifrar el cifrado actual?

El actor puede descifrar todo de forma retroactiva, exponiendo años de comunicaciones confidenciales, transacciones e información clasificada de alto impacto y relevancia que puede socavar intereses y la naturaleza operativa y sistémica de organizaciones o grupos específicos.

Esto es, en esencia, la ciberamenaza Harvest Now, Decrypt Later (HNDL, siglas en ingles), una preocupación creciente a medida que se aceleran los avances cuánticos.

Esta amenaza pone en relieve a que las organizaciones deben actuar hoy para evitar futuras brechas que podrían comprometer la seguridad nacional, la estabilidad económica y financiera e incluso la privacidad. Pero, hemos pensado ¿hasta qué punto son inminente estos riesgos y que medidas se deben tomar para mitigarlos?

La amenaza de la computación cuántica

Las organizaciones deben actuar hoy para evitar futuras brechas que podrían comprometer la seguridad nacional, la estabilidad financiera y la privacidad personal. Pero, ¿hasta qué punto es inminente este riesgo y qué medidas deben tomar las empresas y los gobiernos para mitigarlo?

HNDL se refiere a la práctica en la que los actores maliciosos y los agentes de los Estados-nación recopilan y almacenan grandes cantidades y volúmenes de datos cifrados con algoritmos comunes actuales, aunque no puedan descifrarlos inmediatamente.

Donde subyace esta estrategia es que en los futuros y próximos avances de la computación cuántica los métodos actuales de cifrado quedarían obsoletos, lo cual permitirá y dará la posibilidad a que estos actores descifren y exploten la información almacenada.

Si analizamos este planteamiento, subraya una gran preocupación cada vez más mayor porque el cifrado es la base de la ciberseguridad moderna, y de volverse vulnerable a los ciberataques cuánticos, la confidencialidad de los datos a largo plazo estaría en un gran peligro.

Lo que hoy es seguro puede estar comprometido mañana.

Un algoritmo cuántico, desarrollado por el matemático Peter Shor, está diseñado para factorizar números grandes y solucionar problemas de logaritmos discretos, que son los fundamentos matemáticos de los sistemas criptográficos ampliamente utilizados como Rivest, Shamir y Adleman (RSA) y Elliptic Curve Cryptography (ECC).

El algoritmo de Shor es una de las principales razones por las que la computación cuántica supone una amenaza para el cifrado tradicional. Si sus datos más sensibles fueran robados hoy, ¿cuán perjudiciales podrían ser si fueran descifrados dentro de 10 o 20 años?

A día de hoy, los ordenadores clásicos (convencionales) tienen dificultades para descifrar estos métodos de cifrado porque la factorización de grandes números llevaría millones de años. No obstante, un ordenador cuántico con las capacidades suficientes que ejecute el algoritmo de Shor podría romper el cifrado RSA en horas o incluso en cuestión de minutos, dejando en obsolescencia los actuales sistemas criptográficos de clave pública.

■ Esta vulnerabilidad crea la necesidad inmediata de adoptar una criptografía más robusta y resistente a la computación cuántica, antes de que su despliegue esté disponible en la práctica del día a día

La urgencia de la transición a la criptografía poscuántica

Al mismo tiempo, el valor del robo de los datos se extiende más allá del presente porque muchos tipos de información siguen siendo útiles durante décadas.

Pensemos, por ejemplo, que los registros financieros y los datos de tarjetas de crédito pueden ser explotables por mucho tiempo después de ser robados, permitiendo transacciones fraudulentas, ingeniería social o el robo de identidades.

He estado muy de cerca envuelto en temas de seguridad y defensa de Estado-nación y no se imaginan los secretos gubernamentales y los informes de inteligencia; aunque se intercepten hoy, podrían tener implicaciones estratégicas a largo plazo si se descifran años después, exponiendo a la luz pública las operaciones de seguridad nacional o las estrategias geopolíticas.

Si pasamos al sector salud, el historial de los pacientes consiente información personal sensible que podría utilizarse para chantajes o fraudes a las aseguradoras en el futuro. Y no se queda, el robo de la propiedad intelectual es otra de las grandes preocupaciones, ya que la investigación confidencial, las patentes y los secretos estratégicos o comerciales podrían descifrarse en la era postcuántica, lo que conlleva grandes desventajas económicas y competitivas para las partes afectadas.

Las graves implicaciones del descifrado cuántico tienen grandes implicaciones para industrias como la banca, la salud, la administración pública y otros sectores críticos o esenciales. En los bancos, el cifrado es utilizado para proteger la banca en línea, las transacciones digitales y las operaciones bursátiles.

Ahora bien, si los ordenadores cuánticos rompen el cifrado tradicional, el fraude digital y la manipulación del mercado podrían proliferar. El sector de la salud apuesta por la encriptación para la protección de los datos de los pacientes y la investigación medica. No obstante, una fecha cuántica podría exponer los historiales médicos y comprometer el desarrollo científico y farmacéutico.

Además, los gobiernos de todo el mundo utilizan encriptación para proteger las comunicaciones militares, canales diplomáticos y la inteligencia en el marco de la seguridad y soberanía nacional de un país. Sin embargo, si estas comunicaciones se descifran en el futuro, puede comprometer la seguridad nacional. Pero más allá, este descifrado a gran escala podría irrumpir incluso en las cadenas de suministro transnacionales, erosionar la confianza en las transacciones digitales y facilitar el espionaje a gran escala.

¿Están los gobiernos y las organizaciones preparados para la amenaza cuántica, o subestiman la urgencia de la transición al cifrado seguro?

Iniciativas para la transición a la criptografía poscuántica

Algunas iniciativas globales ya están haciendo precedentes para contrarrestar las ciberamenazas cuántica, en el campo investigación, desarrollo e innovación (I+D+i, siglas en inglés) se están viendo desarrollos de la Criptografía Postcuantica (PQC, siglas en ingles), con el enfoque de que los algoritmos de cifrado estén diseñados para resistir a los ciberataques cuánticos. Desde el NIST de EE UU se están aunando esfuerzos y sinergias para identificar y normalizar estos algoritmos.

El NIST pone en relieve su apoyo a la criptografía hibrida y enfatiza los siguientes aspectos:

- Los algoritmos tradicionales de firma digital y los esquemas de establecimiento de claves como RSA y la ECC, que ya no proporcionarán protección suficiente en 2030.

- A partir de 2035, la familia de algoritmos de firma digital dejará de admitir claves de 128 bits para el algoritmo de firma digital RSA o Edwards-Curve (EdDSA, siglas en ingles).

- Para 2030, las claves de 112 bits para RSA y Algoritmo de Firma Digital de Curva Elíptica (ECDSA) se eliminarán gradualmente, lo que hará necesarios métodos criptográficos más fuertes y resistentes a la cuántica.

- Para las organizaciones que mantienen RSA y ECC, recomienda utilizar el mecanismo de encapsulación de claves (KEM) para una encriptación segura.

- En las firmas digitales híbridas, se deben utilizar firmas duales, firmar dos veces con dos o más firmas en el mismo mensaje para mejorar la seguridad.

- Los cifrados por bloques como AES y las funciones hash, incluidas SHA1, SHA2, SHA3, y las funciones de salida ampliables (eXtendable-Output Functions, XOFs), forman parte integral de la estrategia de transición y de la futura infraestructura criptográfica. Estas herramientas están evolucionando para seguir siendo robustas frente a las amenazas cuánticas.

Al mismo tiempo el NIST traza una hoja de ruta que subraya la necesidad de colaboración intersectorial y mundial para lograr una infraestructura resistente a la cuántica cohesionada y segura. Que requerirá cooperación y la adopción de normas unificadas, al mismo tiempo desde la Unión Europea, algunos países están dando pasos a ello. Otros la están considerando como arma geopolítica para aumentar sus capacidades ofensivas y defensivas, lo que es una preocupación estratégica con implicaciones para la seguridad nacional.

■ NIST ha elegido Kyer para el cifrado y Dilithium para las firmas digitales como principales candidatos para resistir ataques cuánticos. Basados en problemas matemáticos complejos, estos algoritmos PQC reemplazarán esquemas vulnerables como RSA y ECC para asegurar comunicaciones frente a amenazas cuánticas.

¿Redefinirá la era cuántica la ciberseguridad mundial, beneficiando a quienes inviertan hoy en seguridad poscuántica?

Los desafíos de la transición hacia la criptografía poscuántica

Las organizaciones se enfrentan a desafíos importantes al momento de migrar a un cifrado robusto al cuántico. Poniendo en relieve los obstáculos en la revisión de la infraestructura necesaria para actualizar los sistemas y algoritmos criptográficos en redes, bases de datos y aplicaciones de software.

Gran parte de la infraestructura actual está profundamente arraigada en el cifrado RSA y ECC, lo que se traduce en un reto para una transición fluida.

Otro aspecto clave es la interoperabilidad, ya que las organizaciones deben garantizar que sus sistemas sigan siendo compatibles con los de sus proveedores, socios y clientes que todavía utilicen protocolos criptográficos más antiguos. No podemos dejar de lado que la transición a un cifrado seguro desde una perspectiva cuántica requiere una inversión considerable en hardware, software y formación en capacidades del talento.

Las organizaciones tienen carencias de conocimientos necesarios para gestionar los procesos y estrategias de transición, lo que complica un poco más el escenario.

Es necesaria la puesta de atención en la seguridad de la cadena de suministro, ya que se debe asegurar que los proveedores de terceras y cuartas partes adopten cifrado robusto a la tecnología cuántica.

■ Las organizaciones deben tomar medidas proactivas para proteger sus datos de futuras ciberamenazas cuánticas; desde un enfoque crítico es la criptoagilidad que demanda el diseño de sistemas que puedan cambiar a nuevos estándares criptográficos a medida que estén disponibles.

Conclusión

Es importante analizar y evaluar la aplicación de medidas criptográficas híbridas, que utilicen cifrado tradicional y poscuántico para garantizar la seguridad durante los procesos y estrategias de transición. Se recomienda disponer de un inventario criptográfico, identificando todos los datos cifrados y evaluando su vulnerabilidad al descifrado cuántico y otros métodos, con enfoque en riesgo y aplicación práctica para comprender la magnitud de sus efectos.

La gran pregunta es cuándo llegarán las ciberamenazas cuánticas. Aunque sigue siendo incierto, los expertos en computación cuántica estiman que los ordenadores criptocuánticos serán relevantes entre 2030 y 2040.

Es importante tener en cuenta que la transición podría llevar años, por lo que las organizaciones deben empezar a definir sus preparativos. Retrasar la acción aumenta el riesgo de que los datos sensibles queden expuestos cuando los ordenadores cuánticos sean suficientemente potentes para romper el cifrado actual.

He trabajado en estrategias de ciberseguridad para la ciberresiliencia cuántica, aplicando métodos criptográficos adaptativos, evaluaciones continuas de riesgo, desarrollo de capacidades y colaboración con iniciativas globales. El futuro de la ciberseguridad no solo implica proteger los datos actualmente, sino también asegurar su seguridad a largo plazo.

Es fundamental definir una estrategia sólida para prepararse ante los retos de la computación cuántica.

Descarga nuestra guía para proteger tus datos frente a la amenaza cuántica

Descarga nuestra guía para proteger tus datos frente a la amenaza cuántica

Desde Telefónica Tech proponemos un enfoque estratégico basado en la criptoagilidad, que permite adaptar los sistemas ante nuevas amenazas sin comprometer la operativa actual.

■ Invitamos a todas las organizaciones a descargar nuestra guía de Preparación estratégica para la Criptografía Poscuántica e iniciar cuanto antes su transición hacia una infraestructura criptográfica resiliente y preparada para la era cuántica.

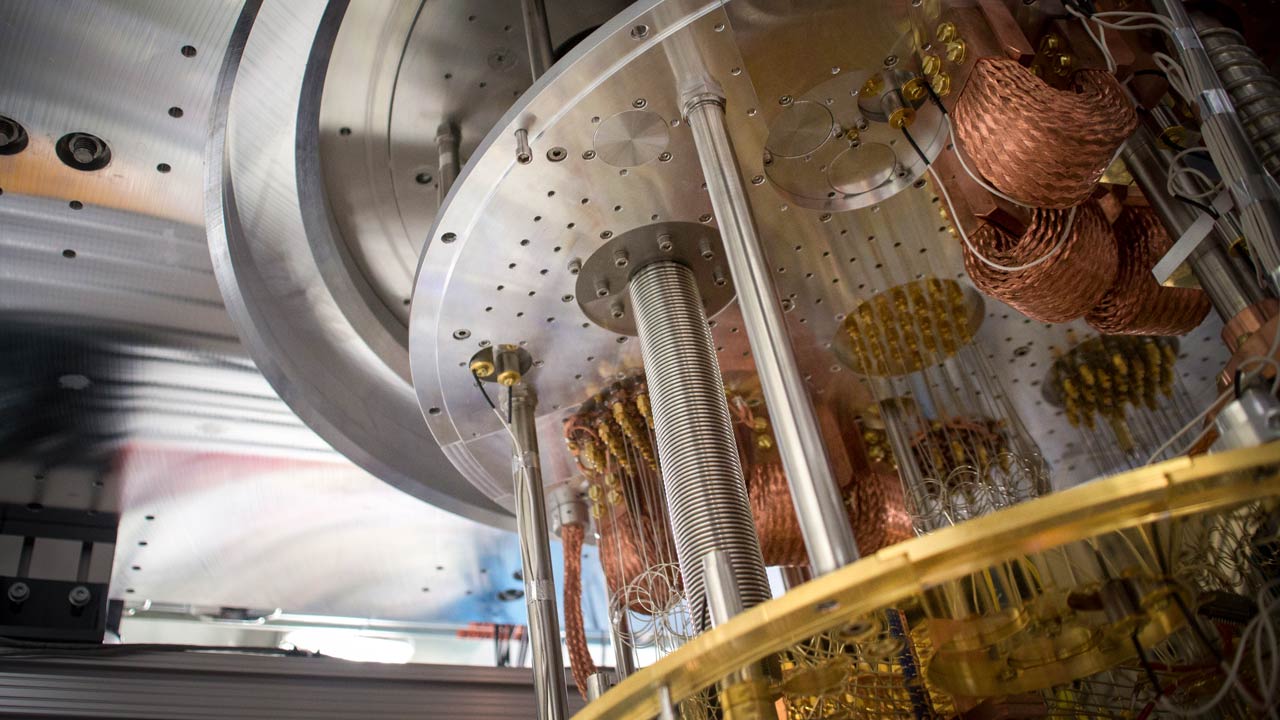

Imagen de apertura (cc) Interior de un ordenador cuántico de IBM Research.

Cloud Híbrida

Cloud Híbrida Ciberseguridad

Ciberseguridad Data & AI

Data & AI IoT y Conectividad

IoT y Conectividad Business Applications

Business Applications Intelligent Workplace

Intelligent Workplace Pequeña y Mediana Empresa

Pequeña y Mediana Empresa Salud

Salud Industria

Industria Retail

Retail Turismo y Ocio

Turismo y Ocio Transporte y Logística

Transporte y Logística Energía y Utilities

Energía y Utilities Banca y Finanzas

Banca y Finanzas Ciudades Inteligentes

Ciudades Inteligentes Sector Público

Sector Público