Tu empresa después de una evaluación de Ciberseguridad: ¿Y ahora qué?

Imagina que tu empresa, una pyme o una mediana empresa como muchas otras, acaba de recibir los resultados de un pentest o una evaluación de seguridad. Al leer el informe, un escalofrío recorre tu espalda: la cantidad de vulnerabilidades detectadas es abrumadora. ¿Por dónde empezar? ¿Qué medidas tomar? ¿Cómo proteger tu negocio de los ciberataques?

La incertidumbre y el miedo son reacciones comunes. Sentirse perdido ante un informe de seguridad lleno de términos técnicos y amenazas potenciales es algo natural. Pero no estás solo. Telefónica Tech, somos expertos en ciberseguridad y estamos aquí para ayudarte a navegar por este mar de información y tomar las decisiones correctas para proteger tu empresa.

Desafíos más comunes para las medianas y pequeñas empresas

Las empresas, especialmente las medianas y pequeñas, a menudo carecen de los recursos y el conocimiento necesario para gestionar eficazmente la seguridad informática. Aquí es donde la implementación de un servicio especializado en el acompañamiento de mitigación de riesgos se vuelve crucial para blindarse contra ciberataques, vulnerabilidades de sistemas o fallos de implementación.

¿Qué escenarios son los más habituales?

La avalancha de vulnerabilidades

El informe revela una gran cantidad de vulnerabilidades, desde fallos en la configuración del software hasta debilidades en los controles de acceso. Te sientes abrumado y no sabes por dónde empezar.

La falta de recursos

La evaluación ha revelado la necesidad de implementar medidas de seguridad adicionales, pero tu empresa no cuenta con los recursos humanos o financieros necesarios para llevarlas a cabo.

La falta de conocimiento técnico

Los términos técnicos y las recomendaciones del informe te resultan incomprensibles. Necesitas ayuda para entender qué significa todo esto y cómo implementarlo.

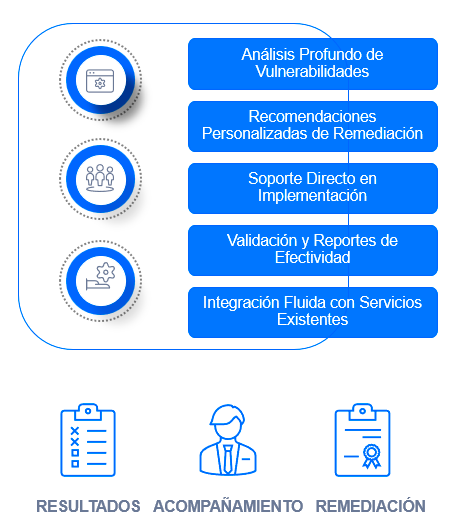

¿Cómo funciona un servicio de acompañamiento en una mitigación de riesgos?

La reducción del riesgo operativo implica minimizar las posibilidades de brechas de seguridad mediante la implementación de remediaciones efectivas y validadas, con el respaldo de un acompañamiento experto en la gestión de riesgos operativos.

Esto permite a las empresas responder rápidamente a amenazas emergentes, adaptándose ágilmente a nuevos riesgos descubiertos durante evaluaciones como pentesting, Red Team, DFIR o Vulnerability Scanning.

1. Triaje y Priorización

- Se revisan las evaluaciones de seguridad recientes y se realizan ejercicios de descubrimiento adicionales si es necesario.

- Este análisis se centra en tres elementos críticos: tecnología, personas y procesos.

- En base a su análisis de riesgo, el valor que ofrece cada contramedida y el coste de implementación, priorizando las mejoras de seguridad.

2. Planificación de la mejora de la seguridad

Aprovechando los conocimientos de la primera fase, se crea un plan de mejora estructurado para reducir su exposición al riesgo en tres plazos:

- Corto plazo: Se centra en abordar las vulnerabilidades urgentes con soluciones rápidas para las amenazas más críticas.

- Medio plazo: Se realizan recomendaciones para mejorar y asegurar su organización durante un período designado.

- Largo plazo: Explora estrategias de mitigación más complejas para la protección a largo plazo contra los riesgos cibernéticos e iniciativas de seguridad estratégica.

3. Implementación y Mejora

Los especialistas en ciberseguridad trabajan en colaboración con los equipos de las empresas para implementar el plan de mejora de forma modular.

- Las soluciones rápidas para las vulnerabilidades tienen prioridad absoluta.

- Las estrategias de mitigación de riesgos a largo plazo se planifican con hitos claramente definidos para realizar un seguimiento del progreso.

- Un equipo escalable y cualificado permite la ejecución simultánea de múltiples proyectos de alto impacto. Cada etapa se mide y valida para garantizar mejoras demostrables.

¿Pueden ayudarme si no dispongo del conocimiento necesario para implementar las medidas necesarias?

Las auditorías de seguridad, los informes post-incidentes, las pruebas de penetración y otros análisis de sistemas revelan información valiosa sobre la salud de los sistemas. Telefónica Tech ayuda a priorizar, asesorar y guiar en la resolución de estos diagnósticos para entender la exposición al riesgo de forma global y desarrollar un plan de mejora de la seguridad sólido y sostenible.

Cloud Híbrida

Cloud Híbrida Ciberseguridad

Ciberseguridad Data & AI

Data & AI IoT y Conectividad

IoT y Conectividad Business Applications

Business Applications Intelligent Workplace

Intelligent Workplace Pequeña y Mediana Empresa

Pequeña y Mediana Empresa Salud

Salud Industria

Industria Retail

Retail Turismo y Ocio

Turismo y Ocio Transporte y Logística

Transporte y Logística Energía y Utilities

Energía y Utilities Banca y Finanzas

Banca y Finanzas Ciudades Inteligentes

Ciudades Inteligentes Sector Público

Sector Público