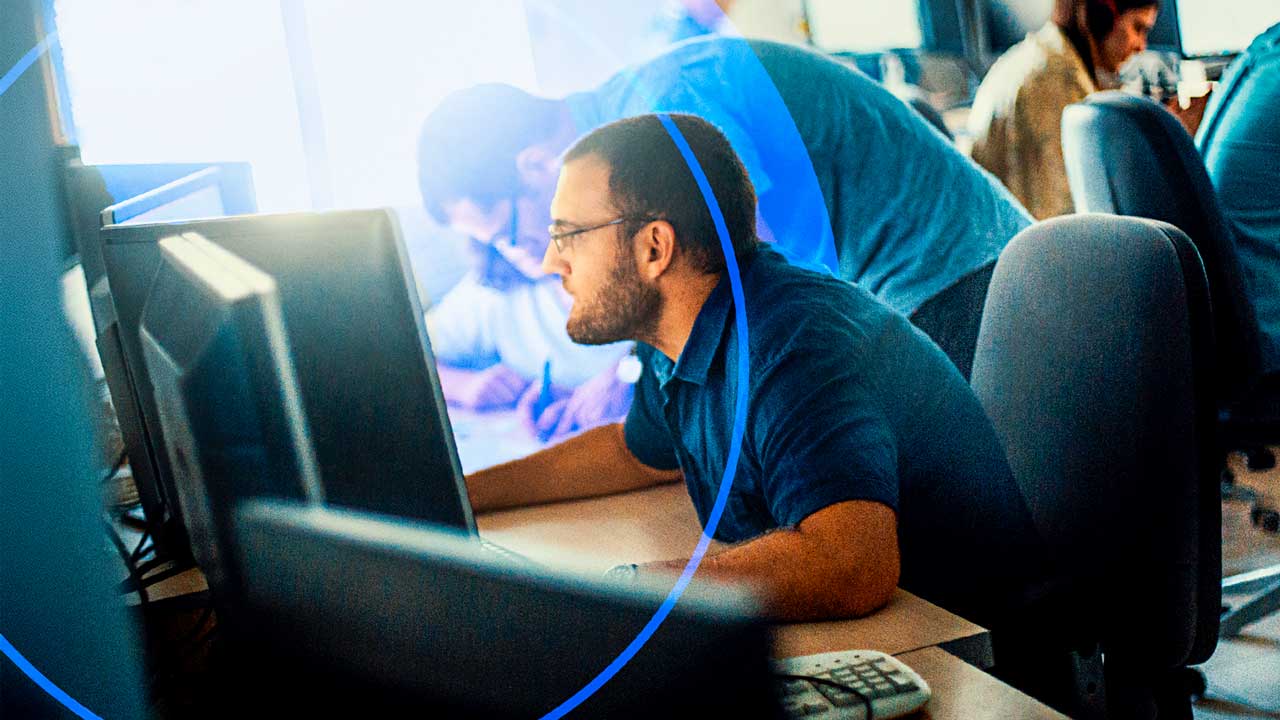

En Telefónica Tech te ayudamos a mejorar tu postura de seguridad, reducir el riesgo, facilitar el cumplimiento y mejorar tu eficiencia operativa a través de una amplia oferta de pruebas de seguridad manuales realizadas por un equipo de profesionales de la seguridad.

Infrastructure Testing: nuestros pentesters examinan el estado de tu infraestructura para evaluar la resistencia de sus controles de seguridad e identificar todas las formas que un atacante podría utilizar para obtener acceso no autorizado.

Software Testing: identificamos los gaps en tus aplicaciones web, aplicaciones móviles y API y te proporcionamos recomendaciones accionables para mejorar tu seguridad y prevenir posibles ataques.

Employees Testing: te ayudamos a identificar el riesgo de los ataques de ingeniería social, probar la respuesta a los incidentes e identificar si tus empleados necesitan formación para mejorar su defensa.

Cloud Híbrida

Cloud Híbrida Ciberseguridad

Ciberseguridad Data & AI

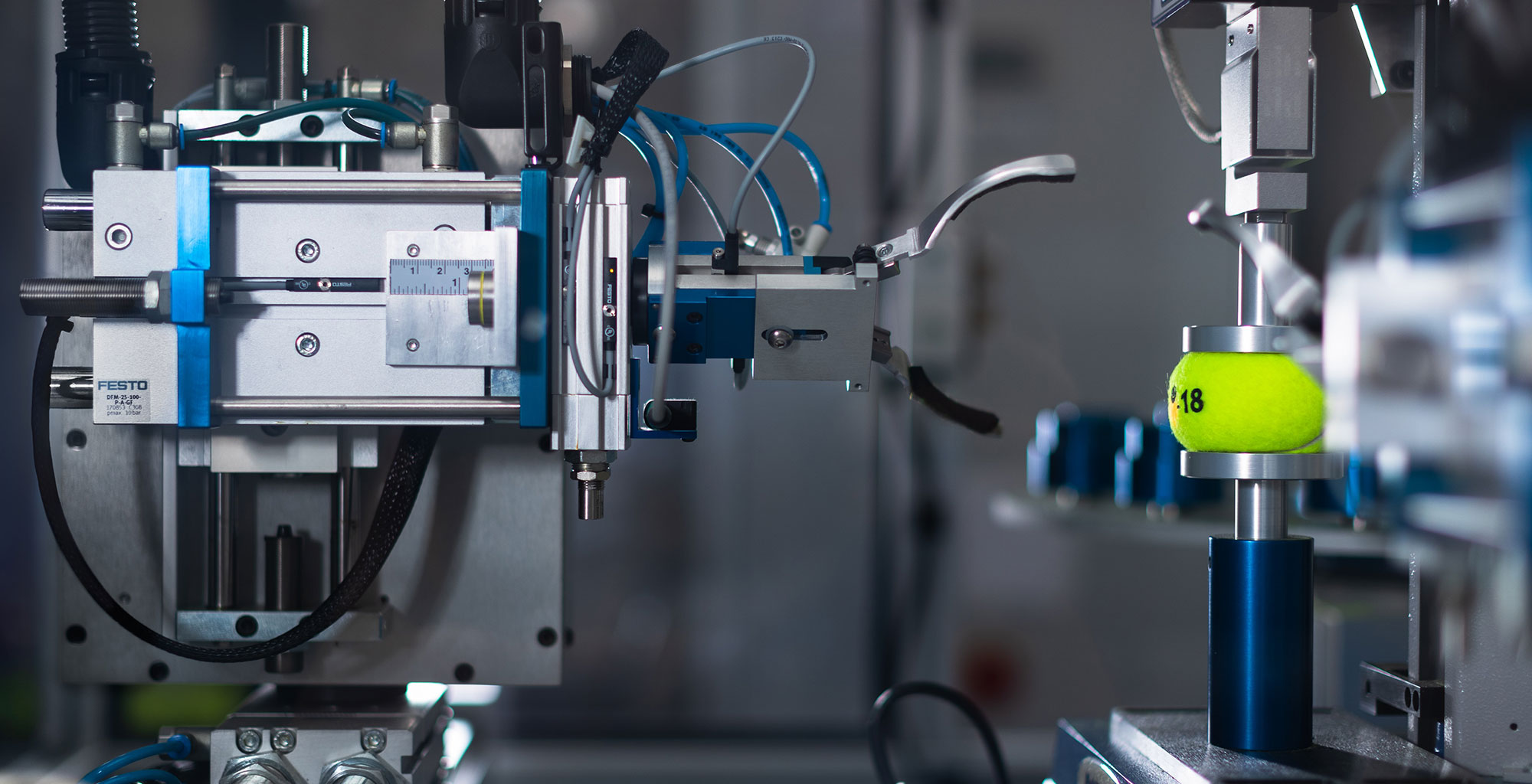

Data & AI IoT y Conectividad

IoT y Conectividad Business Applications

Business Applications Intelligent Workplace

Intelligent Workplace Pequeña y Mediana Empresa

Pequeña y Mediana Empresa Salud

Salud Industria

Industria Retail

Retail Turismo y Ocio

Turismo y Ocio Transporte y Logística

Transporte y Logística Energía y Utilities

Energía y Utilities Banca y Finanzas

Banca y Finanzas Ciudades Inteligentes

Ciudades Inteligentes Sector Público

Sector Público